Kürzlich haben indische Behörden, darunter der Zentraler Ermittlungsdienst (CBI), eine umfangreiche Untersuchung zu einem illegalen Voice over Internet Protocol (VoIP)-Wechselzentrum eingeleitet, das in Bihar aufgedeckt wurde. Es handelt sich hierbei nicht um eine übliche Verletzung von Telekommunikationsvorschriften – dem VoIP-Aufbau wird angeblich ein Zusammenhang mit großangelegten Cyberkriminalitätsaktivitäten nachgesagt, darunter Betrügereien, bei denen schwache Telekommunikationssysteme ausgenutzt und die Öffentlichkeit getäuscht wird.

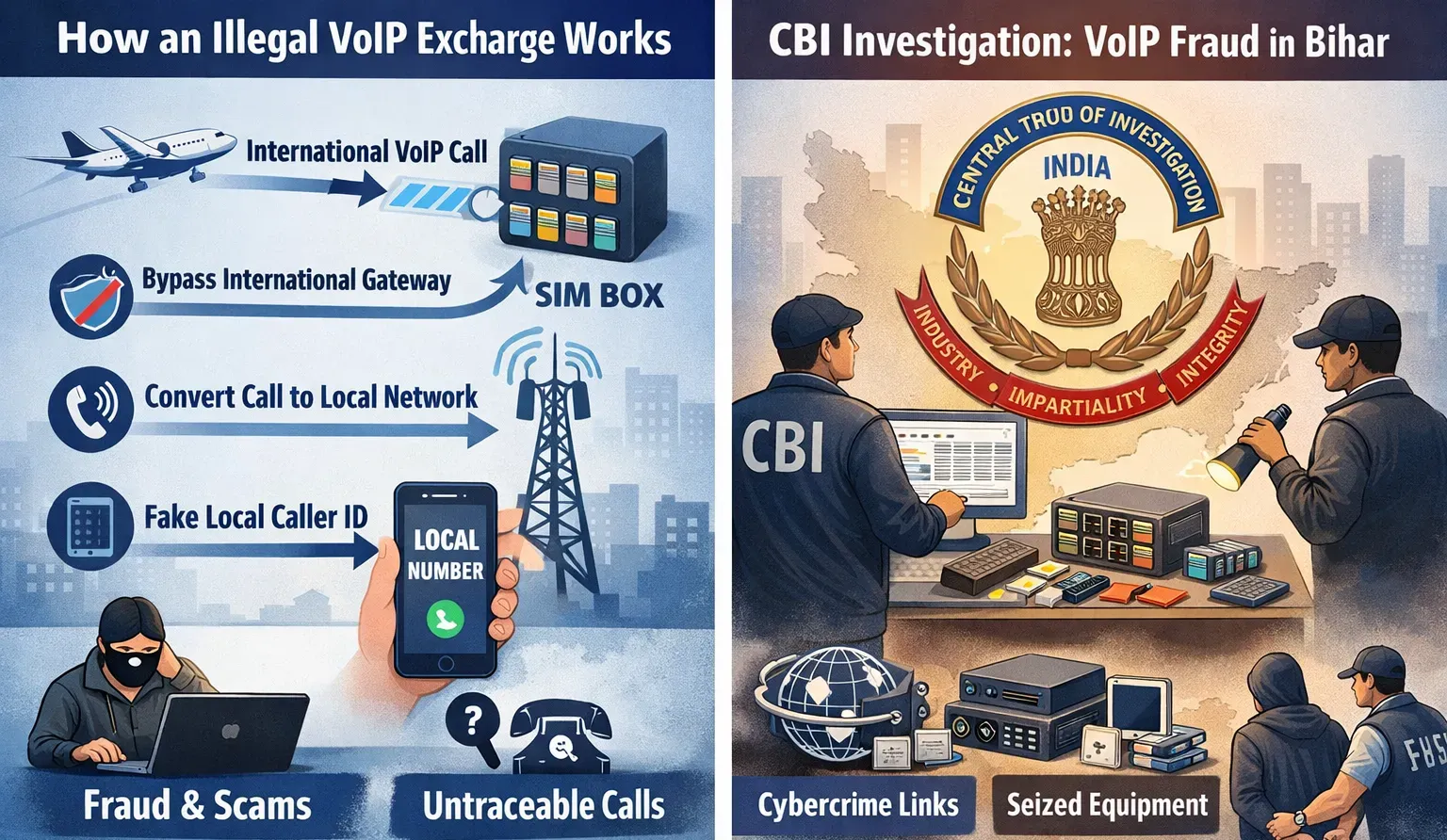

Einfach ausgedrückt dreht sich dieser Fall um einen unbefugten Telekommunikationsbetrieb, der VoIP-Technologie und ein Gerät namens SIM-Box illegal nutzte, um internationale Anrufe über lokale Telefonnetze in Indien umzuleiten. Dadurch erhielten Betrüger die Möglichkeit, den Ursprung ihrer Anrufe zu verbergen und diese potenziell für kriminelle Zwecke zu nutzen – mit dem Ergebnis finanzieller Verluste für Telekommunikationsanbieter, Einbußen bei den staatlichen Einnahmen und Risiken für die öffentliche Sicherheit.

Um zu verstehen, warum dieser Fall von großer Bedeutung ist, müssen wir mehrere Aspekte untersuchen:

- Was ein VoIP-Wechselzentrum ist und wie es funktioniert

- Warum ein illegaler VoIP-Wechselzentrum schädlich ist

- Wie Betrüger diese Technologie für Betrügereien nutzen

- Warum der CBI diesen Fall untersucht und was Ermittler bisher herausgefunden haben

- Wie sich dieser Fall in das breitere Bild der durch Cybertechnik ermöglichten Telekommunikationsbetrug in Indien einfügt

1. Was sind VoIP und ein VoIP-Wechselzentrum?

Voice over Internet Protocol (VoIP) ist eine Technologie, die es Menschen ermöglicht, Sprachanrufe über das Internet statt über traditionelle Telefonnetze zu tätigen. Dienste wie Skype, WhatsApp-Anrufe, Zoom, Telegram-Anrufe sowie viele internationale Anrufdienste nutzen VoIP, da sie kostengünstiger, flexibler ist und mit jeder Internetverbindung funktioniert.

Ein VoIP-Wechselzentrum ist ein System, das Telefonanrufe mithilfe von Internetprotokollen leitet. In rechtmäßigen Telekommunikationssystemen nutzen Telekommunikationsunternehmen oder Dienstleister VoIP-Wechselzentren, um Anrufe über große Entfernungen zu verbinden und gleichzeitig Kosten zu minimieren. Bei rechtmäßiger und ordnungsgemäßer Regulierung hilft dies, Anrufgebühren zu senken und die Kommunikation effizienter zu gestalten.

Wird die VoIP-Technologie missbraucht, können Kriminelle sie ausnutzen, um rechtmäßige Netzwerkkontrollen zu umgehen, den Ursprung von Anrufen zu verbergen und internationale Anrufgebühren zu umgehen. Genau das soll im derzeit untersuchten Fall der Fall sein: ein illegaler VoIP-Wechselzentrum, der von den Telekommunikationsregulierern nicht autorisiert ist.

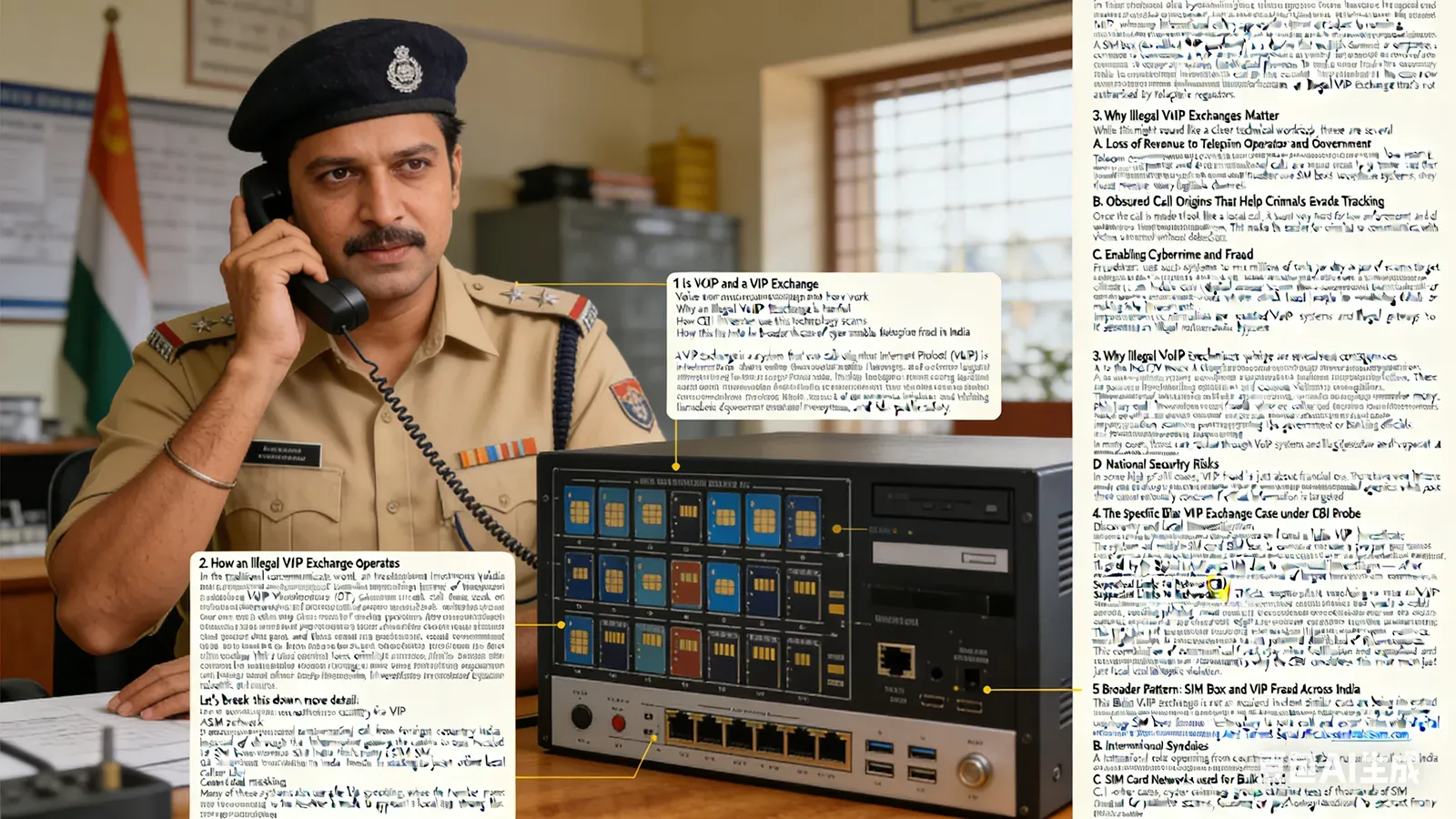

2. Wie funktioniert ein illegaler VoIP-Wechselzentrum?

In der traditionellen Telekommunikationswelt muss ein internationaler Anruf aus einem fremden Land nach Indien über lizenzierte internationale Gateways laufen. Diese werden von Behörden wie dem Telekommunikationsministerium (DoT) reguliert, das sicherstellt, dass internationale Anrufe die angemessenen Tarife zahlen und überwacht werden.

Eine SIM-Box (auch als VoIP-Gateway bezeichnet) ist ein Gerät, das mehrere SIM-Karten eines Mobilfunkanbieters enthält. Sie verbindet einen VoIP-Anruf (internetbasiert) mit einem traditionellen Mobilfunknetz, indem sie sich als mehrere einzelne Mobiltelefone ausgibt. Mit diesem Aufbau kann Sprachverkehr aus dem Ausland als Inlandsanruf in lokale Netzwerke umgeleitet werden, wodurch der ursprüngliche Ursprung verborgen und die regulierten internationalen Anrufrouten umgangen werden.

Lassen wir uns dies genauer aufschlüsseln:

- Eingang eines internationalen VoIP-Anrufs: Ein Anruf wird von einem anderen Land über ein VoIP-Netzwerk initiiert.

- Einfang des Anrufs durch die SIM-Box: Statt über das vorgesehene internationale Gateway wird der Anruf zu einer in Indien lokal ansässigen SIM-Box mit vielen aktiven SIM-Karten geleitet.

- Anruf erscheint als lokaler Anruf: Die SIM-Box leitet den Anruf mithilfe einer ihrer SIM-Karten in das inländische Mobilfunknetz weiter, sodass er wie ein normaler lokaler Anruf aussieht.

- Verdeckung der Caller-ID: Viele dieser Systeme nutzen zudem Caller-ID-Spoofing, bei dem die dem Empfänger angezeigte Nummer als lokal erscheint, auch wenn der Anruf tatsächlich aus dem Ausland kommt.

Durch diesen gesamten Prozess können Kriminelle Telekommunikationsüberwachungssysteme umgehen, internationale Tarife vermeiden und den wahren Ursprung des Anrufs verbergen. Es handelt sich im Grunde um einen illegalen Umgehung von Telekommunikationsregeln.

3. Warum sind illegale VoIP-Wechselzentren von großer Bedeutung?

Auch wenn dies wie ein schlauer technischer Trick klingen mag, hat es mehrere schwerwiegende Folgen:

A. Einnahmeverluste für Telekommunikationsanbieter und die Regierung

Telekommunikationsunternehmen und Regierungen erleiden finanzielle Verluste, da internationale Anrufe eigentlich Tarife und Gebühren zahlen sollen, die die Finanzierung von Netzwerkinfrastruktur und Regulierung sicherstellen. Wenn Betrüger SIM-Boxen nutzen, um diese Systeme zu umgehen, lenken sie Einnahmen von rechtmäßigen Kanälen ab.

B. Verborgene Anrufurnsprünge, die Kriminellen helfen, der Verfolgung zu entkommen

Sobald der Anruf als lokaler Anruf getarnt ist, fällt es den Strafverfolgungsbehörden und Telekommunikationsregulierern extrem schwer, den tatsächlichen Ursprung zu ermitteln. Dadurch können Kriminelle unbemerkt mit Opfern kommunizieren.

C. Förderung von Cyberkriminalität und Betrügereien

Betrüger nutzen solche Systeme, um täglich mehrere Millionen Anrufe als Teil von Betrügereien zu tätigen, bei denen unvorsichtige Bürger ins Visier genommen werden. Dazu können gehören:

- Digitale Arrestbetrügereien, bei denen Betrüger sich als Strafverfolgungsbeamte ausgeben und Opfer zwingen, Geld zu überweisen.

- Phishing- und Investitionsbetrügereien, bei denen Anrufer Menschen täuschen, um Bankdaten preiszugeben oder in gefälschte Investitionen zu locken.

- Identitätsbetrügereien, bei denen sich Täter als Regierungs- oder Bankbeamte ausgeben.

In vielen Fällen werden diese Anrufe über VoIP-Systeme und illegale Gateways geleitet, um Entdeckung zu vermeiden und großangelegt zu operieren.

D. Risiken für die nationale Sicherheit

In einigen hochkarätigen Fällen geht es bei VoIP-Betrug nicht nur um finanzielle Verluste. Es gab Fälle, in denen Betrüger sich als Mitarbeiter von Verteidigungs- oder nationalen Behörden ausgaben und Anrufe tätigten – dies stellt eine Gefahr für die nationale Sicherheit dar, wenn sensible Informationen ins Visier genommen werden.

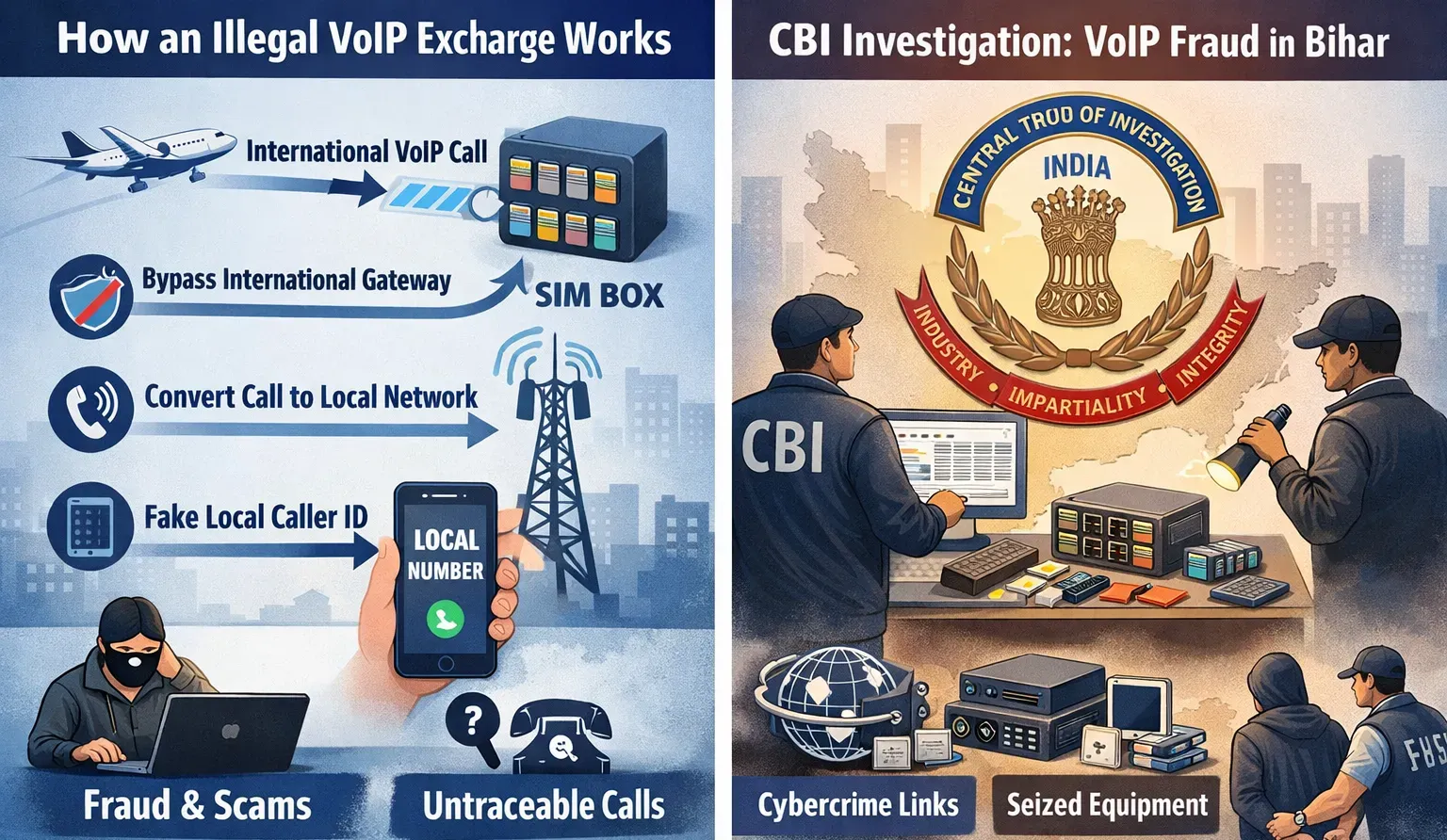

4. Der spezielle Fall des VoIP-Wechselzentrums in Bihar im Rahmen der CBI-Untersuchung

Laut einem Artikel von IndiaTV News und unterstützenden Berichten:

Aufdeckung und lokale Untersuchung

- In dem Distrikt Bhojpur in Bihar entdeckte die örtliche Polizei ein illegales VoIP-Wechselzentrum.

- Das System nutzte mehrere SIM-Karten und SIM-Boxen, um internationale Anrufe ohne entsprechende Genehmigung in lokale Anrufe umzuwandeln.

- Die Digitale Intelligenzeinheit hatte das System aufgrund ungewöhnlicher Muster im Anrufverkehr und potenzieller Missbrauch gemeldet.

Übertragung an den Zentralen Ermittlungsdienst (CBI)

- Der Fall wurde zunächst von der Polizei Bihars angemeldet, aber aufgrund der Schwere des Verbrechens und des vermuteten Zusammenhangs mit Cyberkriminalität wurde er nach einer Regierungsmitteilung an den Zentralen Ermittlungsdienst (CBI) – die führende bundesweite Ermittlungsbehörde Indiens – übergeben.

- Die Beteiligung des CBI zeigt, dass die Behörden befürchten, dass es sich bei dem VoIP-Wechselzentrum um mehr als einen lokalen Betrug handelt; es könnte Teil von größeren transnationalen Cyberkriminalitätsnetzwerken sein.

Vermutete Verbindungen zu Betrugsnetzwerken

- Die Behörden vermuten, dass der illegale VoIP-Aufbau zur Unterstützung großangelegter Cyberkriminalität genutzt wurde, darunter möglicherweise Phishing, Betrug und Erpressungen durch soziale Manipulation.

- Die Ermittler glauben, dass Betrüger das Wechselzentrum nutzten, um den Ursprung von Anrufen zu verbergen und Betrugsoperationen über verschiedene Regionen hinweg zu koordinieren.

Telekommunikationskarten und deren Verbreitung

- Laut Berichten konnten die Ermittler einige der im System genutzten SIM-Karten auf betrügerische Beschaffungen durch Verkaufsstellenbetreiber in anderen Teilen des Landes zurückverfolgen.

- Dies zeigt nicht nur einen Missbrauch der Technologie, sondern auch eine potenziell illegale Verbreitung von Telekommunikationsressourcen.

Aufgrund dieser Kombination aus Telekommunikationsbetrug, Förderung von Cyberkriminalität und organisiertem Verbrechen betrachtet der CBI diesen Fall als mehr als nur eine lokale Verletzung von Telekommunikationsvorschriften.

5. Breiteres Muster: SIM-Box- und VoIP-Betrug in ganz Indien

Das VoIP-Wechselzentrum in Bihar ist kein isoliertes Ereignis. Ähnliche Fälle werden landesweit untersucht, was auf ein anhaltendes Muster von Telekommunikations- und Cyberbetrug unter Nutzung von VoIP-Technologie und SIM-Boxen hindeutet. Beispiele aus jüngsten Berichten umfassen:

A. Große SIM-Box-Netzwerke in verschiedenen Städten

Die Polizei in Delhi hat Gruppen aufgedeckt, die SIM-Box-Technologie nutzten, um Anrufe umzuleiten und Opfer durch zu erpressen, bei denen sie sich als Beamte der Anti-Terror-Einheit ausgaben. (sentinelassam.com)

B. Transnationale Gruppen

Eine transnationale Bande mit Sitz in Ländern wie Kambodscha leitete Anrufe in Indien um, um strafende Betrügereien zu begehen – dabei wurde auf psychologische Zwangsmittel gesetzt, um Geld von Opfern zu erzwingen.

C. SIM-Kartennetzwerke zur großangelegten Betrug

In anderen Fällen haben Cyberkriminelle Tausende von SIM-Karten betrügerisch beschafft, um Massenmeldungen für Betrügereien wie Phishing oder gefälschte Investitionsangebote zu senden – häufig über illegale Telekommunikationsgateways geleitet.

D. Unrechtmäßige Gateways, die Telekommunikationsinfrastruktur umgehen

In anderen Bundesstaaten wie Uttar Pradesh und Karnataka haben die Polizei illegale Gateways aufgedeckt, die unüberwachten Zugang für als lokale Anrufe getarnte internationale Anrufe bieten. (ThePrint)

E. Landesweite Maßnahmen zur Bekämpfung von Betrügereien

Regulierungsbehörden wie die Telekommunikationsregulierungsbehörde Indiens (TRAI) haben zudem eine Änderung der Nummernreihen vorgeschrieben (wie die -Nummern), um offizielle Anrufe leichter erkennbar zu machen und die Anzahl der Betrugsfälle zu reduzieren. (Business Standard)

Zusammen zeigen diese Ereignisse, dass SIM-Box- und VoIP-Betrug kein Nischenproblem ist – es handelt sich um ein landesweites Telekommunikations- und Cyberkriminalitätsproblem mit finanziellen und sicherheitspolitischen Auswirkungen.

6. Warum diese Untersuchung von Bedeutung ist

Es gibt mehrere Gründe, warum die Untersuchung des illegalen VoIP-Wechselzentrums durch den CBI von großer Bedeutung ist:

A. Schutz der Bürger

Durch VoIP unterstützte Betrügereien wie und Phishing haben Opfern Milliarden von Rupien abgezogen und psychische Schäden verursacht. Eine strenge Durchsetzung der Gesetze hilft, Betrüger abzuschrecken.

B. Sicherung der Telekommunikationsinfrastruktur

Telekommunikationsnetzwerke sind ein zentraler Bestandteil der nationalen Infrastruktur. Illegale Gateways untergraben die Regulierungen, schaden Telekommunikationsanbietern finanziell und schwächen die Integrität von Kommunikationsnetzwerken.

C. Transnationale Kriminalitätsnetzwerke

Die grenzüberschreitende Natur vieler SIM-Box-Operationen deutet auf eine Koordination mit internationalen Kriminalitätsgruppen hin. Die Untersuchung solcher Fälle hilft, bessere Mechanismen für die globale Zusammenarbeit aufzubauen.

D. Stärkung der rechtlichen Durchsetzung

Die zunehmende Beteiligung des CBI spiegelt die allgemeinere Erkenntnis wider, dass Cyberkriminalität und Telekommunikationsbetrug für eine umfassende Untersuchung spezialisierte Fachkenntnisse und bundesweite Hoheitsgewalt erfordern.

7. Wie illegale VoIP-Systeme Betrügereien fördern

Um zu verstehen, wie dieser Telekommunikationsbetrug in der Praxis funktioniert, hilft es, die gängigen Betrügereien zu kennen, die von illegalen VoIP-Wechselzentren profitieren:

A. Digitale Arrestbetrügereien

Bei dieser Betrugsart geben Anrufer sich als Strafverfolgungsbehörden oder Regierungsagenturen aus, behaupten, das Opfer sei an einem Verbrechen beteiligt, und zwingen es, Geld zu überweisen, um das Problem . Diese Anrufe nutzen häufig VoIP-Systeme, um lokale Nummern zu spoofen und der Verfolgung zu entkommen.

B. Phishing- und Investitionsbetrügereien

Betrüger rufen Hunderte oder Tausende von Menschen über VoIP-fähige Netzwerke an, um gefälschte Kredite, Investitionen oder Finanzdienstleistungen zu bewerben und persönliche sowie Bankdaten zu sammeln.

C. Identitätsbetrug als Bank- und Behördenmitarbeiter

Cyberkriminelle geben sich oft als Mitarbeiter von Banken, Telekommunikationsregulierern (wie der TRAI) oder Finanzbehörden aus, um Menschen zu täuschen, sodass diese Einmalpasswörter (OTP) oder sensible Anmeldeinformationen preisgeben – die anschließend für Diebstähle genutzt werden. (Business Standard)

D. Massen-SMS und Phishing

Einige Netzwerke tätigen nicht nur Anrufe – sie senden mehrere Millionen Massen-SMS, die für koordinierte Phishing-Kampagnen genutzt werden. Diese Nachrichten verknüpfen sich häufig mit VoIP-Anrufnetzwerken für nachfolgende Kontakte.

Bei all diesen Betrügereien helfen illegale VoIP-Wechselzentren Kriminellen, großangelegt zu operieren und Entdeckung zu vermeiden, indem sie den Verkehr über unbefugte Gateways leiten.

8. Durchsetzung der Gesetze und nächste Schritte

Die Untersuchung durch den CBI wird wahrscheinlich mehrere Ermittlungsmethoden umfassen:

- Nachverfolgung von Anrufverkehr und SIM-Nutzungsmustern

- Vernehmungen von Telekommunikationsmitarbeitern und SIM-Kartenverteilern

- Koordination mit Behörden wie dem DoT, der TRAI und internationalen Strafverfolgungsbehörden

- Beschlagnahme von Geräten, Servern, SIM-Boxen und digitalen Beweisen

Grundsätzlich ist diese Razzia Teil eines größeren Trends, bei dem indische Behörden Cyberkriminalität und Telekommunikationsbetrug ernst nehmen, die Strafverfolgung verstärken und versuchen, ganze Netzwerke statt einzelner Täter zu schließen.

Fazit

Das derzeit vom CBI untersuchte illegale VoIP-Wechselzentrum ist nicht nur eine technische Verletzung von Telekommunikationsvorschriften – es handelt sich um eine komplexe kriminelle Infrastruktur, die großangelegten Betrug ermöglichte, Anrufurnsprünge verdeckte und regulatorische Schutzmaßnahmen untergrub. Durch die Manipulation der VoIP-Technologie konnten Betrüger ihre Aktivitäten verbergen, der Entdeckung entkommen und großangelegte gezielte Betrügereien begehen, die Tausende von Opfern finanziell und psychisch geschädigt haben.

Indiens Durchsetzungsbehörden, darunter der CBI, versuchen nun, dieses Netzwerk aufzulösen, Beweise zu sammeln und die Verantwortlichen zur Rechenschaft zu ziehen – einschließlich potenzieller Verbindungen zu größeren transnationalen Cyberkriminalitätsgruppen, die Schlupflöcher in Telekommunikationssystemen ausgenutzt haben.

Wenn du einen noch tieferen Einblick in die Funktionsweise von VoIP-Betrugstechnologie oder die in Indien geltenden rechtlichen Strafen für diese Verstöße haben möchtest, sag es einfach!

English

English Deutsch

Deutsch 한국어

한국어 Русский

Русский Français

Français 日本語

日本語 لالعربية

لالعربية हिन्दी

हिन्दी Español

Español Português

Português 繁体中文

繁体中文 简体中文

简体中文